ليلة لم ينم فيها المدير

تخيَّل معي هذا المشهد:

الساعة 2:15 بعد منتصف الليل، مدير شركة سعودية متوسطة في الرياض – لنسمِّه “أبو فيصل” – يصحى على اتصال مُلحّ من مدير الـ IT:

“أبو فيصل… السيستم واقع، السيرفرات متشفّرة، وفي رسالة فدية على الشاشة…”

بعد ساعات من الفحص، اكتشفوا أن كل شيء بدأ من إيميل واحد وصل لمحاسب في الفريق المالي بعنوان مغرٍ:

“فاتورة مستحقة – عاجل قبل الإيقاف”

الموظف فتح المرفق، ضغط على ملف “Excel” عادي جدًا… وبعد أقل من 24 ساعة:

توقف نظام الفوترة والتحصيل

تعطّل العمل في الفرعين الرئيسيين

بيانات حساسة عن العملاء والعقود تسربت

واضطرّت الشركة لدفع مبالغ كبيرة لاستعادة الأنظمة، بالإضافة لخسارة سمعة أمام عملائها

الفاتورة الوهمية لم تكن إلا هجوم تصيّد إلكتروني (Phishing) أدى في النهاية إلى اختراق كامل البنية الرقمية.

قد تبدو القصة سينمائية، لكنها في الحقيقة “سيناريو مكرر” في السوق السعودي، بأسماء وشعارات مختلفة.

ما حجم المشكلة فعليًا في السعودية؟

قبل أن نتكلّم عن الحل، دعنا نضع الأمور في سياقها:

تقارير عالمية عن تكاليف خروقات البيانات في الشرق الأوسط تشير إلى أن متوسط تكلفة حادثة اختراق واحدة في المنطقة وصل إلى حوالي 32.8 مليون ريال سعودي في 2024، بزيادة مستمرة عامًا بعد عام.

بيانات أخرى أظهرت أن المملكة العربية السعودية كانت ضمن أعلى الدول عالميًا من حيث حجم البيانات المُخترَقة وتكلفة الحوادث في 2019 و2020.

على مستوى العالم، تُعتبر هجمات التصيّد الإلكتروني (Phishing) ضمن أكثر طرق الهجوم استخدامًا، وتمثّل نسبة ملحوظة من أسباب الاختراق، بمتوسط خسائر يقترب من ملايين الدولارات لكل حادثة.

والأخطر من ذلك أن تقارير حديثة تشير إلى أن الهجمات القائمة على الإيميل في دول الخليج، ومن ضمنها السعودية، أصبحت أكثر احترافية وتعتمد على الهندسة الاجتماعية والذكاء الاصطناعي لتقليد اللغة والأسلوب المحلي، ما يجعلها تبدو “طبيعية” جدًا للموظف العادي.

بمعنى آخر:

إيميل واحد “شكله عادي” يمكن أن يفتح على شركتك باب خسائر بملايين الريالات.

ماذا حدث داخل الشركة فعليًا؟ (تفكيك القصة خطوة بخطوة)

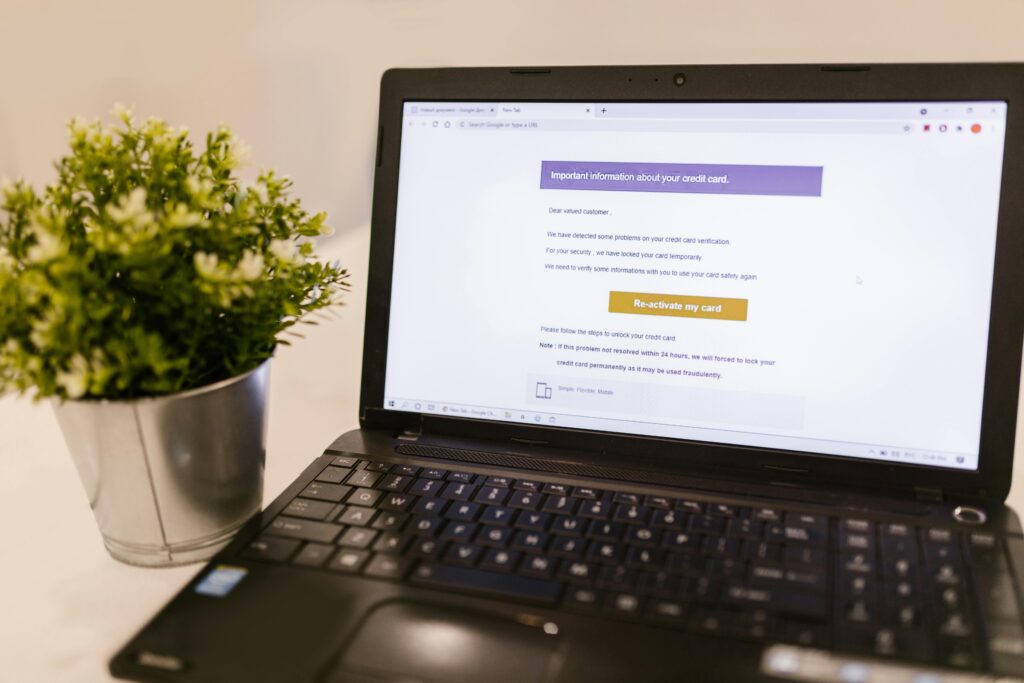

1) الإيميل الذي اخترق الشركة

الإيميل وصل من عنوان يبدو رسميًّا، يحمل اسم مزوّد معروف، مع توقيع احترافي وشعار، ورسالة تقول باختصار:

“تم تعليق حسابكم مؤقتًا بسبب فاتورة غير مسدّدة، يُرجى فتح الملف المرفق لمراجعة الفاتورة خلال 24 ساعة لتفادي الإيقاف.”

المحاسب – المرهق من ضغط اليوم – فتح الملف من جهازه المتصل بشبكة الشركة الداخلية.

الملف كان يحتوي على ماكرو خبيث (Malicious Macro) منح المهاجمين قدرة الوصول لجهازه.

2) من جهاز واحد إلى الشبكة بالكامل

بعد ساعات فقط:

المهاجمون تحركوا داخل الشبكة (Lateral Movement)

حصلوا على صلاحيات أعلى

وصلوا لقواعد البيانات

ثم قاموا بتشفير ملفات السيرفرات الأساسية وترك رسالة فدية

3) الفاتورة الحقيقية التي دفعتها الشركة

الخسارة لم تكن فقط “فدية محتملة”:

توقف العمل ليومين أو ثلاثة (Downtime)

تكلفة فريق استجابة للحادث (Incident Response)

استرجاع البيانات من النسخ الاحتياطية (إن وُجدت)

احتمالية مخالفة متطلبات تنظيمية أو تعاقدية

فقدان ثقة بعض العملاء الكبار

عندما تجمع هذه العناصر، تجد أن الفاتورة النهائية تشبه جدًا أرقام التقارير العالمية عن متوسط تكلفة الاختراق في المنطقة.

هذه القصة تخيّلية في تفاصيلها، لكنها مبنية على أنماط حقيقية تحدث يوميًا في السوق السعودي.

لماذا يحدث هذا كثيرًا في الشركات السعودية؟

1) فجوة الوعي السيبراني لدى الموظفين

دراسات عن مستوى الوعي الأمني في السعودية تشير إلى أن العامل البشري ما زال نقطة ضعف رئيسية في المنظومة، وأن كثيرًا من المستخدمين لا يملكون ثقافة كافية حول التهديدات الرقمية وأساليب التصيّد.

ScienceDirect

ببساطة:

الموظف يتعامل مع الإيميل على أنه “أمر إداري روتيني”، وليس “بوابة محتملة لاختراق الشركة”.

2) الاعتماد على حلول تقنية بدون ضوابط واضحة

بعض الشركات تستثمر في جدران نارية (Firewalls) وبرامج مضاد فيروسات قوية…

لكن:

لا توجد سياسة واضحة للتعامل مع الإيميلات المشبوهة

لا توجد مراجعة دورية لصلاحيات المستخدمين

ولا توجد خطة استجابة للحوادث (Incident Response Plan) جاهزة ومجربة

3) تحديات الامتثال للضوابط الوطنية

في السعودية، الهيئة الوطنية للأمن السيبراني (NCA) هي الجهة المرجعية للأمن السيبراني، وتصدر أُطرًا وضوابط مثل “الضوابط الأساسية للأمن السيبراني (ECC)” و”ضوابط الأمن للأنظمة الحساسة (CSCC)” لمساعدة الجهات على حماية أنظمتها والتزامها بالمعايير الوطنية.

هذه الضوابط ممتازة وقوية، لكنها بالنسبة لكثير من الشركات:

صعبة الفهم والتطبيق بدون خبرة متخصصة

وتتطلب توثيقًا دقيقًا لكل سياسة، إجراء، ونقطة امتثال

وتحتاج متابعة مستمرة لأن الهيئة تحدِّث الأدلة والضوابط دوريًا

أخطر 5 أنواع إيميلات تهدد شركتك اليوم

1) إيميل “الفاتورة” أو “طلب الدفع”

الهدف: إجبار الموظف على فتح ملف أو الضغط على رابط بدافع الخوف من إيقاف خدمة

الخطر: تحميل برمجيات خبيثة أو تغيّر بيانات حساب بنكي ليتم تحويل مبالغ لمهاجم

2) انتحال هوية المدير (CEO Fraud / BEC)

يصل إيميل من عنوان يشبه بريد المدير العام أو رئيس مجلس الإدارة

يطلب تحويل مبلغ عاجل أو مشاركة ملف حساس

الموظف يشعر أن “الأوامر من فوق” ولا يراجع أحد

3) تحديث كلمة المرور لخدمات سحابية

رسالة تقول: “سينتهي حسابك خلال 24 ساعة، اضغط هنا لتحديث كلمة المرور”

الرابط يؤدي لصفحة مزيفة (Fake Login Page) تشبه صفحة Microsoft 365 أو Google Workspace

بمجرد إدخال البيانات، يحصل المهاجم على حساب الموظف بالكامل

4) مرفقات CV أو عروض وظيفية

بريد يبدو من جهة توظيف أو مرشح لوظيفة

الملف المرفق يحوي “Macro” خبيث يستغل ثقة فريق HR

5) إيميلات دعم فني مزيفة

يدّعي أنه من فريق الـ IT أو مزوّد الخدمة

يطلب من المستخدم تشغيل أمر معيّن أو تنصيب أداة “دعم” عن بُعد

كيف تحمي شركتك من “إيميل واحد” يسبب كارثة؟ (خطة عملية من 6 خطوات)

1) ابدأ بالإنسان قبل التقنية

نفِّذ برنامج توعية أمنية دوري للموظفين، بلغة بسيطة وأمثلة قريبة من بيئة عملك

درّبهم على:

كيفية التعرف على إيميلات التصيّد

متى يضغطون على “إبلاغ عن رسالة مشبوهة”

متى يرفعون سماعة الهاتف للتأكد بدلًا من الضغط على الرابط

2) ضع سياسة واضحة للبريد الإلكتروني

سياسة مكتوبة ومُعتمدة توضّح:

أنواع المرفقات المسموح بفتحها

آلية التعامل مع الفواتير والدفعات

متى يُمنع تنفيذ أي طلب مالي يأتي عبر الإيميل دون تحقق ثانٍ

اربط ذلك بإجراءات “Four-eyes principle” في التحويلات المالية (موافقة شخصين على الأقل).

3) فعّل إجراءات تقنية أساسية لكنها حاسمة

تفعيل المصادقة متعددة العوامل (MFA) لجميع حسابات البريد والحسابات الإدارية

استخدام حلول Email Security Gateway لفحص الرسائل والمرفقات قبل وصولها لصندوق الوارد

حظر الماكرو في ملفات Office ما لم تكن هناك حاجة ملحّة

4) إدارة الصلاحيات والنسخ الاحتياطي

تطبيق مبدأ “أقل صلاحية لازمة” (Least Privilege)

مراجعة دورية للحسابات ذات الصلاحيات العالية

وجود استراتيجية نسخ احتياطي واضحة ومجرّبة (Backup & Restore) تمنحك القدرة على استرجاع الأنظمة خلال ساعات وليس أيام

5) التوافق مع ضوابط الهيئة الوطنية للأمن السيبراني

مراجعة ضوابط مثل الضوابط الأساسية للأمن السيبراني (ECC) وأدلة التطبيق التي تصدرها الهيئة الوطنية للأمن السيبراني

تحديد ما ينطبق على نوع نشاط شركتك

إعداد خريطة امتثال (Compliance Map) توضح:

ما تم تنفيذه

ما هو قيد التنفيذ

وما لم يبدأ بعد

6) جهّز خطة استجابة للحوادث (Incident Response Plan)

من أوّل شخص يُتصل به عند حدوث اختراق؟

ما هي الخطوات الأولى خلال أول ساعة؟

كيف تتواصل مع الإدارة العليا والعملاء؟

كيف توثّق الحادث لأغراض تنظيمية وقانونية؟

كل هذه الأسئلة يجب أن تكون مجابة مسبقًا، قبل حدوث أي حريق سيبراني.

التوثيق اليدوي لضوابط الأمن السيبراني: فخّ الشركات المتوسطة

في هذه المرحلة، قد تقول في نفسك:

“تمام… فهمت الخطر، وعارف أن عندي فجوات. لكن كيف أوثِّق كل هذا بشكل منظم؟”

هنا بالضبط يقع كثير من مديري التقنية والأمن في شركتين:

شركة تعتمد على ملفات Word وExcel متناثرة:

سياسات في مجلد

إجراءات في مجلد آخر

أدلة إثبات الامتثال (Evidence) موزّعة بين البريد والإكسل والسيرفر

وفي كل مرة يُطلب منهم تقرير امتثال أو مراجعة داخلية، يبدأ “ماراثون البحث” في الملفات

شركة لا توثّق بما يكفي أصلًا، وتكتفي بالعمل “بالنوايا الطيبة”

وهنا تكون المشكلة أكبر عند أي تدقيق أو حادث

التوثيق اليدوي لضوابط الأمن السيبراني – خصوصًا ضوابط NCA – يصبح مع الوقت:

مرهقًا

مستهلكًا للوقت

ومعرَّضًا للأخطاء والنسيان

هنا يأتي دور لوحة التحكم الذكية: NCA Dashboard Pro

بدلًا من أن يكون هدفك “كتابة ملفات” فقط لإرضاء المتطلبات، الهدف الحقيقي يجب أن يكون:

امتلاك صورة حيّة، لحظية، وواضحة عن حالة الأمن السيبراني والامتثال في شركتك.

من هنا طوّرنا في منصة Digital Mind Simplified منتجًا مخصصًا للبيئة السعودية اسمه:

ليس مجرد ملف إكسل مُلوّن، وإنما لوحة تحكم (Dashboard) تساعدك على:

تحويل ضوابط الأمن السيبراني (خصوصًا ضوابط NCA) إلى عناصر واضحة وقابلة للقياس

تتبع حالة كل ضابط:

مطبَّق ✅

قيد التنفيذ ⏳

غير مطبَّق ❌

ربط كل ضابط بالأدلة المطلوبة (Policies, Procedures, Screenshots, Reports) في مكان واحد

رؤية “درجة جاهزية” شركتك بشكل بصري، بدلًا من الغرق في ملفات متفرقة

تجهيز نفسك بسهولة أكبر لأي:

مراجعة داخلية

تدقيق من جهة خارجية

أو متطلبات امتثال من جهة تنظيمية

الفكرة هنا ليست أن “المنتج يحل كل شيء بضغطة زر” – بل أنه:

يوفّر عليك صداع التوثيق اليدوي، ويمنحك وقتًا أكبر للتركيز على حماية حقيقية بدلًا من مطاردة الملفات.

خطوة قبل لوحة التحكم: قيّم جاهزية شركتك مجانًا

قبل أن تفكر في أي أدوات، من المهم أن تعرف:

أين تقف شركتك اليوم؟

يمكنك استخدام أداة التقييم المجاني على منصتنا لقياس مستوى جاهزية شركتك الرقمية بشكل عام (من ضمنها جانب الأمن السيبراني)، من خلال:

👉 التقييم المجاني لمستوى جاهزية شركتك الرقمية

هذه الخطوة تمنحك:

نظرة أولية على نقاط القوة والضعف

أساسًا منطقيًّا تبني عليه خطة العمل للأشهر القادمة

وتساعدك في تحديد هل تحتاج فقط لتحسينات بسيطة، أم لخطة تحول أمني/رقمي أوسع

خلاصة القصة: لا تجعل شركتك ضحية “إيميل واحد”

لو عدنا لقصة “أبو فيصل”، سنجد أن ما حدث يمكن اختصاره في نقاط:

إيميل تصيّد بسيط استغلّ ضغط العمل وقلة الوعي

غياب سياسة واضحة للبريد والتحويلات المالية

نقص في التوثيق والامتثال جعل الاستجابة للحادث أصعب وأبطأ

ما بين “إيميل” و”خسارة بالملايين”، هناك مساحة كبيرة يمكنك أن تتحرك فيها اليوم:

ارفع وعي فريقك

صحّح سياساتك وإجراءاتك

اعتمد على الأطر الوطنية مثل ضوابط الهيئة الوطنية للأمن السيبراني

استخدم أدوات تُسهِّل عليك رحلة الامتثال بدلًا من أن تعقّدها، مثل

NCA Dashboard Pro

وابدأ بخطوة خفيفة ومجانية من خلال:

التقييم المجاني لمستوى جاهزية شركتك الرقمية

في عالم اليوم، السؤال لم يعد:

“هل سنتعرض لهجوم سيبراني؟”

بل أصبح:

“متى سيحدث ذلك؟ وإلى أي درجة نحن مستعدين؟”

وكل ما تحتاجه لتغيير النتيجة… قد يبدأ من قرار واحد تتخذه اليوم، قبل أن يصل الإيميل الخطأ إلى الشخص الخطأ في الوقت الخطأ.